Agence Cybersécurité

Vos apps sont en prod mais sont-elles sécurisées ?

On blindera votre SI

Injection SQL en production, secrets en clair dans le repo, IAM grand ouvert, pas de WAF, pas de pentest depuis 2 ans ? 60 % des PME victimes d'une cyberattaque déposent le bilan dans les 18 mois. Nous auditons, corrigeons et durcissons vos applications et votre infrastructure — avant qu'un attaquant ne le fasse pour vous.

Ils nous font confiance — 250+ projets livrés

Nos technologies cybersécurité

OWASP ZAP et Burp Suite pour le pentest applicatif, Trivy et Snyk pour le scanning de vulnérabilités, HashiCorp Vault pour la gestion des secrets, Wazuh pour le SIEM — le tout intégré dans votre pipeline CI/CD.

OWASP ZAP

OWASP ZAP Burp Suite

Burp Suite Trivy

Trivy Snyk

Snyk HashiCorp Vault

HashiCorp Vault Wazuh

Wazuh Docker

Docker Kubernetes

Kubernetes Terraform

Terraform GitHub Actions

GitHub Actions GitLab CI

GitLab CI AWS

AWS Google Cloud

Google Cloud Grafana

Grafana Prometheus

Prometheus+20 outils de cybersécurité maîtrisés

Nos cas clients en cybersécurité

Voir tous les cas clients ›

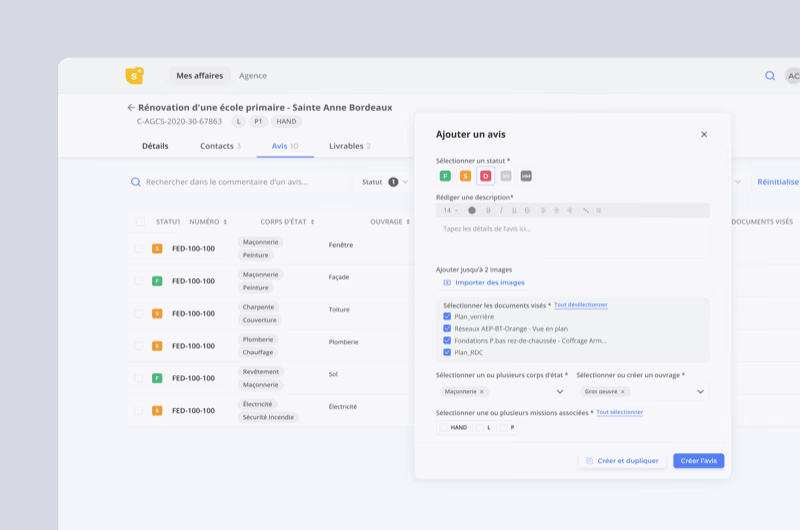

BTP Consultants

Audit de sécurité complet, durcissement de l'infrastructure cloud, mise en place de scans automatisés dans la CI/CD et réduction de 95 % des coûts d'exploitation — avec zéro faille critique résiduelle.

Voir le cas client ›

Ivesta Family Office

Application patrimoniale gérant 6 Mds € d'actifs pour 100+ clients privés — authentification 2FA, chiffrement de bout en bout, conformité RGPD et traçabilité des accès au niveau d'un établissement financier.

Voir le cas client ›96% de nos clients continuent avec nous

“On a trouvé chez Yield des gens qui sont purement SMART.”

Franck JOUSSE, DSI

“Ils ont eu énormément d’impact sur le traitement de la data.”

Julien GOUPIT, Directeur Innovation

“Un produit qui répond encore plus au besoin exprimé.”

Lucas MAZET, Product Owner

Des ingénieurs qui codent, pas des slides de cabinet

La cybersécurité, ce n'est pas un rapport PDF de 200 pages remis à la DSI puis classé sans suite. C'est corriger les vulnérabilités trouvées, durcir la chaîne CI/CD, verrouiller les accès IAM et monitorer les anomalies — en continu.

Nos ingénieurs sont des développeurs et des SRE qui auditent ET corrigent. Ils connaissent l'OWASP Top 10 par cœur, pratiquent le pentest applicatif, opèrent des WAF et des SIEM, et savent surtout que la sécurité qui ralentit la delivery ne sera jamais appliquée. Chaque recommandation s'accompagne du correctif — mergé, testé, déployé.

Discutons de votre posture sécurité →Notre approche cybersécurité en 5 phases

Cartographie & évaluation de la surface d'attaque

Inventaire de tous les points d'entrée : applications web, API, apps mobiles, infrastructure cloud, DNS, certificats, dépendances open source. Évaluation de la posture sécurité actuelle (IAM, réseau, CI/CD, gestion des secrets, conformité).

1 semainePentest applicatif & audit de code

Test d'intrusion boîte noire et boîte grise sur vos applications critiques (OWASP Testing Guide v5). Revue de code statique (SAST) et dynamique (DAST). Chaque vulnérabilité est classée CVSS v3.1 avec proof-of-concept et correctif proposé.

2 à 3 semainesRemédiation & durcissement

Correction des vulnérabilités critiques et hautes identifiées en audit. Durcissement de l'infrastructure : IAM least privilege, secrets management, WAF, network segmentation, container hardening. Intégration des scans de sécurité dans le pipeline CI/CD.

3 à 6 semainesMonitoring & détection

Déploiement d'une stack de monitoring sécurité : centralisation des logs, SIEM (Wazuh), alerting sur les patterns d'attaque, dashboards temps réel. Mise en place du plan de réponse aux incidents : procédures, escalade, communication.

2 à 3 semainesAmélioration continue & conformité

Pentests récurrents (trimestriels ou semestriels), veille CVE sur vos dépendances, revue des accès IAM, mise à jour des policies et accompagnement conformité (RGPD, NIS2, SOC 2) — la sécurité n'est pas un audit ponctuel, c'est un process continu.

Les risques cyber concrets que nous éliminons

Vous reconnaissez ces situations ? Ce sont les vulnérabilités les plus fréquentes que nos pentesters trouvent en audit — et les correctifs que nous déployons en quelques jours, pas en quelques mois.

Des secrets en clair dans le code ou les variables d'environnement

Clés API, tokens JWT, mots de passe de base de données committés dans Git ou stockés en .env sur le serveur ? Un seul leak GitHub suffit pour compromettre toute l'infrastructure. Nous scannons l'historique Git (trufflehog, gitleaks), migrons les secrets vers un vault (HashiCorp Vault, AWS Secrets Manager) et intégrons la détection de secrets dans le pipeline CI — chaque commit est scanné avant merge.

Injection SQL, XSS et OWASP Top 10 non couverts

Pas de requêtes paramétrées, pas d'échappement des inputs utilisateur, pas de CSP, pas de rate limiting ? Nous réalisons un pentest applicatif (OWASP Testing Guide), identifions chaque vecteur d'attaque, corrigeons le code (parameterized queries, output encoding, CSP headers) et mettons en place un WAF (Cloudflare, AWS WAF) comme filet de sécurité.

IAM grand ouvert — tout le monde a accès à tout

Admin par défaut, pas de MFA, comptes de service avec full access, pas de rotation des credentials ? Nous appliquons le principe du moindre privilège : audit des permissions IAM, segmentation des rôles, MFA obligatoire, rotation automatique des clés, et revue trimestrielle des accès. Un attaquant qui compromet un compte ne doit pas compromettre le SI.

Aucune visibilité sur les tentatives d'intrusion

Pas de logs centralisés, pas d'alerting sur les comportements suspects, pas de SIEM ? Vous découvrez les incidents par vos clients. Nous déployons une stack de détection : logs d'accès centralisés, alerting sur les patterns d'attaque (brute force, privilege escalation, exfiltration), et dashboards sécurité en temps réel pour une réponse en minutes, pas en semaines.

Vivez enfin une expérience client 5✦ sans risque et garantie

La croissance fulgurante d’une agence de développement web & mobile autofinancée

Voir la parution ›

Interview de Cyrille ADAM, Co-fondateur de Yield Studio, sur le développement de l’agence

Voir la parution ›

Si l’App Store a trop de concurrents, les utilisateurs risquent de se perdre

Voir la parution ›

Développement logiciel : les entreprises sont à la ramasse et ça coûte (très) cher

Voir la parution ›

Le pari réussi des développeurs séniors à l’ère de l’IA

Voir la parution ›

L’IA contraint les équipes tech à se réorganiser, et c’est une opportunité

Voir la parution ›Nos expertises en cybersécurité

Audit de sécurité & Pentest applicatif

Pentest boîte noire et boîte grise — simulation d'attaque réelle sur vos applications web, API et mobiles selon l'OWASP Testing Guide v5. Injection SQL/NoSQL, XSS (reflected, stored, DOM-based), SSRF, IDOR, broken authentication, mass assignment, insecure deserialization. Chaque vulnérabilité est classée par criticité (CVSS v3.1), documentée avec proof-of-concept reproductible, et accompagnée du correctif prêt à merger. Revue de code sécurité — analyse statique (SAST) et dynamique (DAST) de votre codebase, identification des patterns vulnérables et des dépendances à risque (CVE connues).

Durcissement infrastructure & DevSecOps

Sécurité du pipeline CI/CD — scanning des images Docker (Trivy, Snyk), vérification des dépendances (Dependabot, Renovate + audit), détection de secrets (gitleaks, trufflehog), et SBOM (Software Bill of Materials) généré à chaque build. Durcissement cloud — IAM least privilege, network policies, security groups verrouillés, chiffrement at rest et in transit, WAF et DDoS protection. Secrets management — migration vers HashiCorp Vault ou AWS Secrets Manager avec rotation automatique. Container security — images distroless, non-root, read-only filesystem, Kubernetes Pod Security Standards.

Conformité, monitoring & réponse aux incidents

Conformité RGPD & réglementaire — cartographie des traitements de données personnelles, Privacy by Design, Data Protection Impact Assessment (DPIA), gestion du consentement et droit à l'effacement technique. Monitoring sécurité — centralisation des logs de sécurité, SIEM (Wazuh, ELK), alerting sur les patterns d'attaque (brute force, privilege escalation, data exfiltration), et dashboards temps réel. Plan de réponse aux incidents — procédure de réponse formalisée (détection, containment, eradication, recovery), communication de crise et post-mortem avec plan d'action correctif.

Nos experts à votre service

Questions fréquentes

Un audit de sécurité évalue votre posture globale : code, infrastructure, IAM, CI/CD, conformité. C'est un état des lieux complet. Un pentest est une simulation d'attaque ciblée sur une application ou une API — on tente réellement d'exploiter les vulnérabilités comme le ferait un attaquant. Chez Yield, on combine les deux : l'audit pour la vision d'ensemble, le pentest pour la preuve par l'exploitation. Chaque finding est livré avec le correctif, pas juste un score de risque.

Les deux. En boîte noire, on attaque sans aucun accès ni documentation — comme un vrai attaquant externe. En boîte grise, on a un compte utilisateur standard et la documentation technique — pour tester les failles d'autorisation (IDOR, privilege escalation, mass assignment) qu'un attaquant ayant compromis un compte pourrait exploiter. La boîte grise est plus efficiente : on couvre plus de surface en moins de temps. On recommande boîte grise pour un premier audit, boîte noire pour valider la posture défensive ensuite.

C'est tout l'enjeu du DevSecOps : la sécurité doit être automatisée dans le pipeline, pas ajoutée en fin de sprint. Concrètement : scan des dépendances (Dependabot/Renovate), scan des images Docker (Trivy) et détection de secrets (gitleaks) à chaque pull request — en parallèle des tests, sans bloquer le merge sauf faille critique. Le DAST (scan dynamique) tourne en staging après chaque déploiement. Résultat : les développeurs voient les alertes dans leur flow habituel (PR comments, Slack), pas dans un rapport PDF 3 mois plus tard.

Un pentest applicatif ciblé (1 app web + API) démarre à 8 000 €. Un audit de sécurité complet (code, infra, CI/CD, IAM, conformité) + remédiation se situe entre 25 000 et 80 000 € selon le périmètre. L'intégration DevSecOps dans le pipeline CI/CD (scans automatisés, secrets management, monitoring) ajoute 15 000 à 30 000 €. Le vrai coût, c'est de ne pas le faire : le coût moyen d'une brèche de données en France est de 4,5 M € (IBM Cost of a Data Breach 2024).

Oui. Côté RGPD : cartographie des traitements, Privacy by Design dans l'architecture applicative, DPIA (Data Protection Impact Assessment), gestion technique du consentement et du droit à l'effacement. Côté NIS2 (applicable depuis octobre 2024 pour les entités essentielles et importantes) : analyse de risque, plan de gestion des incidents, sécurisation de la supply chain logicielle (SBOM), et monitoring continu. Nous sommes des ingénieurs, pas des juristes — on implémente les mesures techniques, et on travaille avec votre DPO ou cabinet juridique pour la partie réglementaire.

Votre dernière vulnérabilité est peut-être déjà exploitée ?

30 minutes pour évaluer votre posture sécurité — gratuit, sans engagement.

Réserver un audit découverteAppel de 30 min → Évaluation de la surface d'attaque → Plan de remédiation sous 5 jours