Audit de sécurité

Experts en audit

de sécurité applicatif

Nous réalisons un audit de sécurité de vos applications et de votre infrastructure pour garantir sa robustesse face aux attaques malveillantes. Analyse du code source, revue d'infrastructure cloud, tests d'intrusion : nous identifions les vulnérabilités avant qu'elles ne soient exploitées.

Ils nous font confiance — 250+ projets livrés

Découvrez nos réalisations clients

Voir tous les cas clients ›

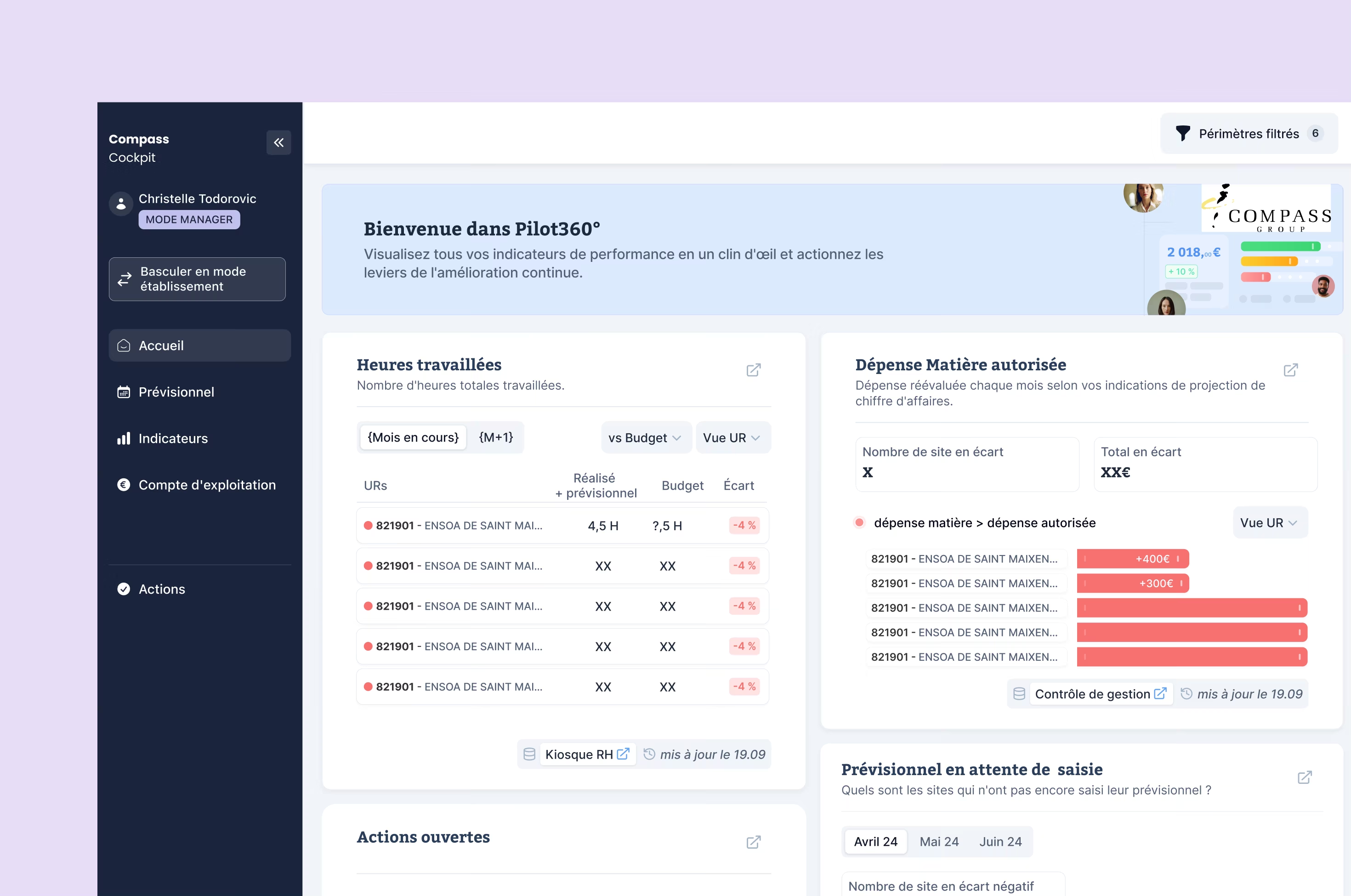

Compass Group

Conception et développement d'un cockpit data de pilotage P&L pour le leader mondial de la restauration collective (3 000 établissements).

Voir le cas client ›

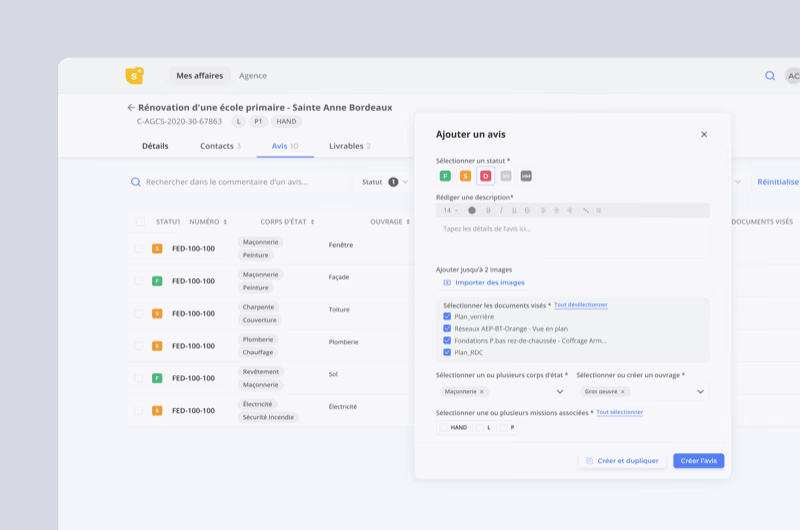

BTP Consultants

Socle applicatif + logiciels métiers IA — réduction de 95 % des coûts de maintenance.

Voir le cas client ›

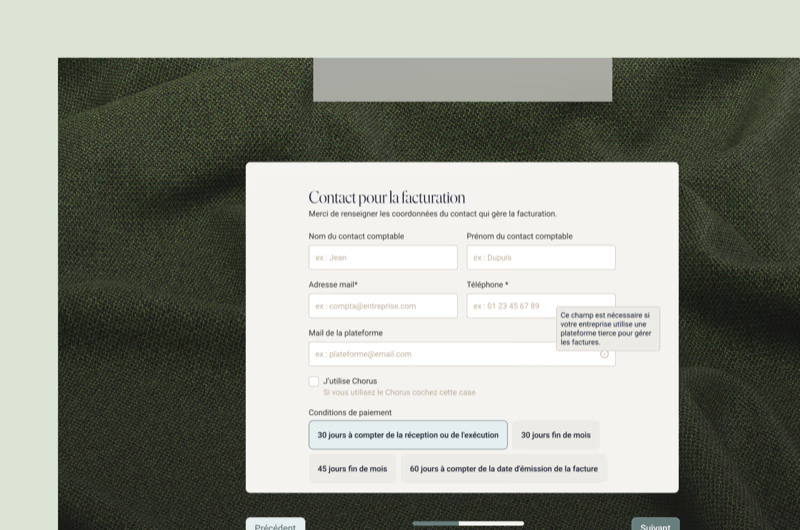

Kinnarps

Digitalisation du parcours de commande B2B pour un groupe international (1 800 collaborateurs, 40 pays).

Voir le cas client ›

Média Participations

Conduite de 5 projets de refonte SI structurants en 12 mois pour un groupe média de référence.

Voir le cas client ›96% de nos clients continuent avec nous

“La réactivité et l’implication dans nos projets sont un gros plus.”

Erwin LEGRAND, Directeur Marketing

“Ils ont eu énormément d’impact sur le traitement de la data.”

Julien GOUPIT, Directeur Innovation

Les intérêts essentiels de l'audit de sécurité

Les entreprises sont de plus en plus exposées à des attaques malveillantes visant à voler leurs données ou interrompre la bonne exploitation de leurs applications. Dans ce contexte, il est crucial d'avoir une vision complète de l'état de la sécurité de ses systèmes d'information, et d'entrer dans une démarche proactive face aux menaces.

Cet audit peut également entrer dans une stratégie plus large pour : - Analyser la qualité de votre socle applicatif et confirmer les choix techniques réalisés - Assurer votre conformité avec les réglementations en vigueur (RGPD, ISO 27001) - Challenger vos pratiques organisationnelles et opérationnelles face à la recrudescence des actes malveillants

Yield Studio accompagne des startups, des ETI et des grands groupes dans l'analyse et la sécurisation de leurs écosystèmes digitaux. Notre agrément CII vous permet de bénéficier de 30 % des dépenses engagées avec nous en crédit d'impôt.

Discutons de votre audit de sécurité →Une méthodologie éprouvée en 4 phases

Analyse du code source

Notre expertise dans la réalisation d'applications web et mobile nous permet de mener des audits avancés du code source pour identifier de potentielles failles de sécurité.

1 à 2 semainesAnalyse de l'infrastructure

Nous avons déployé plus de 250 projets sur diverses architectures cloud et pouvons identifier d'éventuelles vulnérabilités dans la structure de votre socle applicatif.

1 à 2 semainesTests d'intrusion

Nous réalisons des tests en Blackbox, Greybox et Whitebox pour identifier rapidement les vulnérabilités les plus dangereuses pour votre activité.

1 à 2 semainesRecommandations priorisées

Nous priorisons les fonctionnalités ou changements nécessaires et livrons une roadmap actionnable pour orienter la sécurisation de votre application.

1 semaineNotre méthodologie d'audit de sécurité

Nos équipes interviennent sur des problématiques de sécurité à forte complexité technique, là où la plupart des agences atteignent leurs limites :

Analyse du code source

Notre expertise dans la réalisation d'applications web et mobile nous permet de mener des audits avancés du code source pour identifier de potentielles failles de sécurité. Nous analysons les dépendances, les patterns d'authentification, le stockage de données sensibles, les injections SQL et XSS, les failles CSRF et les configurations de sécurité. Chaque vulnérabilité est classifiée selon le standard OWASP Top 10 avec un score de criticité.

Analyse de l'infrastructure

Nous avons déployé plus de 250 projets sur diverses architectures cloud (AWS, Azure, Google Cloud Platform, Scaleway) et pouvons identifier d'éventuelles vulnérabilités dans la structure de votre socle applicatif. Configuration des accès IAM, exposition des ports, chiffrement des données au repos et en transit, gestion des secrets, segmentation réseau : chaque couche est passée au crible.

Tests d'intrusion

Nous privilégions une approche pratique pour identifier rapidement les vulnérabilités les plus dangereuses pour votre activité et proposons des solutions pour pallier immédiatement les anomalies détectées. Nous réalisons ces tests en Blackbox (sans aucun accès donné au préalable), Greybox (avec un compte utilisateur standard) ou Whitebox (avec un accès au code source). Les résultats sont classifiés par impact business et métier.

Recommandations priorisées

Nous priorisons les correctifs et changements nécessaires et livrons une roadmap actionnable pour orienter la sécurisation de votre application. Chaque recommandation est associée à un niveau de criticité, un effort estimé et un plan de remédiation concret. Le livrable inclut également un ensemble de bonnes pratiques à respecter et des formations de sensibilisation à la cybersécurité pour vos équipes.

Vivez enfin une expérience client 5✦ sans risque et garantie

La croissance fulgurante d’une agence de développement web & mobile autofinancée

Voir la parution ›

Interview de Cyrille ADAM, Co-fondateur de Yield Studio, sur le développement de l’agence

Voir la parution ›

Si l’App Store a trop de concurrents, les utilisateurs risquent de se perdre

Voir la parution ›

Développement logiciel : les entreprises sont à la ramasse et ça coûte (très) cher

Voir la parution ›

Le pari réussi des développeurs séniors à l’ère de l’IA

Voir la parution ›

L’IA contraint les équipes tech à se réorganiser, et c’est une opportunité

Voir la parution ›Découvrez nos articles sur la sécurité et le développement

Voir tous nos articles ›Nos domaines d'intervention en audit de sécurité

Audit sécurité complet

Analysez l'ensemble de vos applications et de l'architecture technique. Audit du code source de votre socle applicatif, analyse de l'infrastructure cloud et des services utilisés, protocoles de tests d'intrusion pour détecter les vulnérabilités. À partir de 4 000 € H.T.

Tests d'intrusion ciblés

Évaluez la robustesse de vos systèmes face aux attaques. Tests en Blackbox, Greybox et Whitebox, classification des impacts business et métiers, construction d'une feuille de route technique. À partir de 3 000 € H.T.

Conformité & accompagnement

Au-delà de l'audit ponctuel, nous vous accompagnons dans la mise en conformité RGPD et ISO 27001. Formation de vos équipes aux bonnes pratiques de cybersécurité, mise en place de politiques de sécurité, et suivi régulier pour garantir que votre niveau de protection évolue avec les menaces.

Notre objectif : une posture de sécurité proactive, pas seulement réactive.

Nos experts à votre service

Questions fréquentes

La durée de l'audit dépend de la complexité de l'infrastructure et du périmètre défini. Un audit de sécurité prend le plus souvent entre une et quatre semaines. Dans certains cas, il peut être plus long car il est nécessaire de couvrir davantage d'actifs et de process.

Nous définissons des protocoles alignés sur des scénarios de compromission réalistes, et adaptés à la taille de votre SI. Ces tests peuvent être réalisés sur une durée de quelques jours et prolongés si vos activités ou nos observations le justifient.

Notre méthodologie est calibrée pour minimiser les risques de perturbation des systèmes en production. Avant chaque intervention, nous définissons le protocole de sécurité adapté et un calendrier cohérent pour garantir la continuité des opérations métiers.

Nous sommes très sensibles aux questions de confidentialité des données et respectons donc strictement les normes en vigueur, en accord avec les meilleures pratiques et l'état de l'art. Un NDA est signé systématiquement avant chaque mission d'audit.

Le livrable final présente les solutions priorisées à implémenter pour se prévenir des risques de sécurité. Nous incluons également un ensemble de bonnes pratiques à respecter. Nos équipes demeurent à disposition pour animer des formations de sensibilisation à la cybersécurité pour les employés, et des sessions spécifiques pour vos équipes techniques.

Échangeons sur votre projet !

30 minutes, gratuit, sans engagement.

Nous contacterAppel de 30 min → Audit gratuit → Proposition sous 5 jours